-

如何分析入侵门户网站的攻击行为

网站“被黑”是网络管理者在日常运维工作中极为头疼的问题,一方面黑客不断演进的手段使得攻击行为难以被感知,系统的高复杂度又让防范更加困难;另一方面,传统的应用及安防设备缺乏完整的通讯数据,这使得溯源工作难以开展。网站“被黑”事件,不仅影响了网站相关业务的正常运行,更严重影响了该网站所属单位的企事业形象。本案例将通过分析一起某门户网站“被黑”的真实案例,讲解如何准确定位攻击行为,并复盘整个攻击事件过程。

2020-09-08 sanyineng 282

-

如何发现被植入后门的内网主机

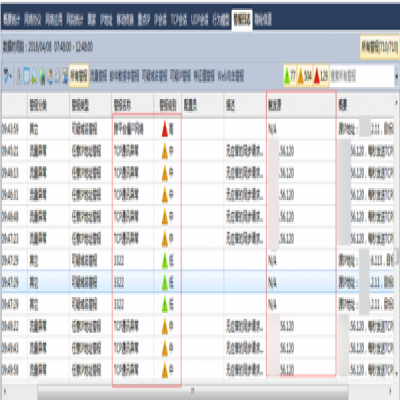

科来网络分析工程师在对某政府单位的网络进行测试时,通过科来网络全流量安全分析系统 (TSA)对前几天的网络流量进行全流量回溯分析,凭借TSA强大的安全告警功能,发现了内网主机被植入后门程序,并在内网进行扩散的行为。

2020-09-08 sanyineng 562

-

如何分析网站遭受DDoS攻击的原因

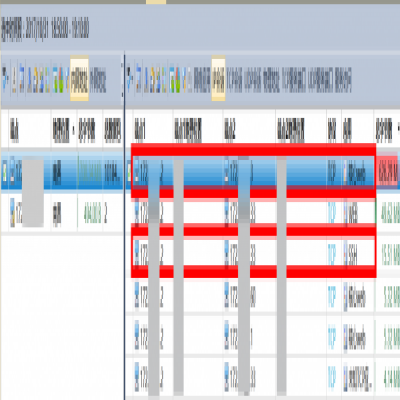

网站出现不能正常访问的原因是多种多样的,问题可能发生在网站服务器端,也可能是互联网出口,或是受到网管限制等等。但种种原因中,网站遭受攻击从而导致无法正常访问的原因与预防手段是最为复杂和难以判定的。攻击者利用网站漏洞或特定攻击手法,往往隐蔽难以察觉,这就需要网站管理人员或安全分析人员针对特定事件进行分析,做到快速响应,定位根源与迅速恢复网站的正常访问。本案例详细分析了攻击者利用数据传输过程中TCP零窗口的特点,使得某网站遭受拒绝服务攻击的案例。

2020-09-08 sanyineng 273

-

利用全流量分析技术发现0Day漏洞事件

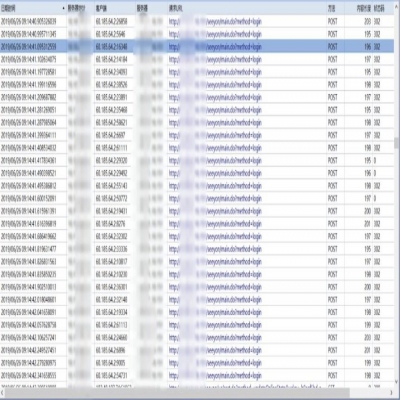

任何软件0Day的出现都是迟早的事,这已是不争的事实,但可怕的不是漏洞存在的先天性,而是0Day的不可预知性。于是,越来越多的破解者、黑客们以及商业间谍或情报人员,寻找并利用这些漏洞来得到某种利益。本案例描述了某大型企业部署网络全流量分析设备后,完整记录了其OA办公系统遭受恶意攻击的全过程。在这起恶性事件中,工程师在进行网络安全分析的过程中发现系统0Day漏洞的过程。

2020-09-08 sanyineng 450